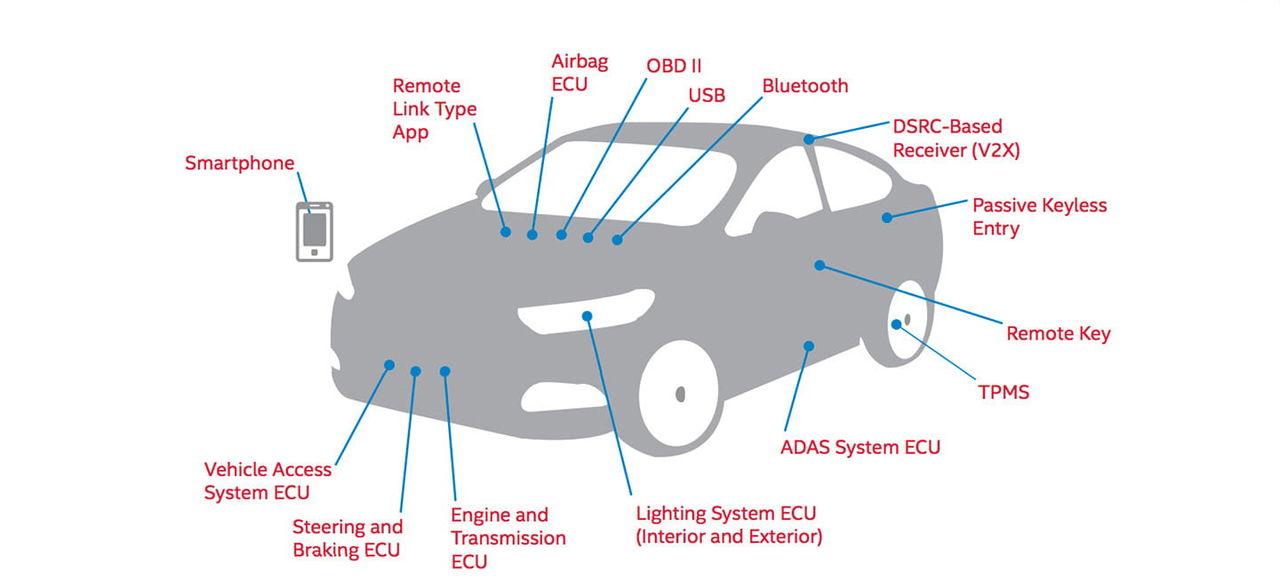

¿Instalaremos un antivirus en nuestro próximo coche? No es ninguna tontería. La evolución tecnológica de los automóviles no está llevando hacia caminos inexplorados. La industria del automóvil se enfrenta a problemas que hasta hace poco solo preocupaban a las tecnológicas, los desarrolladores de ordenadores personales, gadgets, y software, nada que debiera preocuparnos conduciendo un coche. Y mientras Volkswagen anuncia que en 2020 producirán más de diez millones «smartphones sobre ruedas» al año, Intel y McAfee avisan del peligro de los hackers y nos recuerdan 15 elementos susceptibles de recibir un ataque hacker en un coche.

McAfee ha dividido las vulnerabilidades de un coche en tres grandes categorías: las que afectan a interfaces remotas; las funciones «ciberfísicas», que son aquellas que recolectan datos y toman una decisión al respecto, por ejemplo los controles de crucero adaptativos o las frenadas de emergencia automáticas; y por último, las arquitecturas de red de un coche.

De esta forma, McAfee e Intel han elaborado un documento de «buenas prácticas», para conminar a desarrolladores y fabricantes a extremar la precaución en el diseño de nuevas tecnologías e interfaces, para evitar que la seguridad y la privacidad de los pasajeros se ponga en riesgo.

¿Qué elementos son susceptibles del ataque de un hacker en un coche según Intel y McAfee?

1. La conexión con nuestro smartphone. Es evidente que la interacción de los smartphone con nuestros coches, sin necesidad de cables, es cada vez mayor, y con ello el riesgo de un ataque aprovechando esta interfaz inalámbrica aumenta.

2. Remote Link Type App. Aplicaciones residentes en nuestro smartphone que se «ejecutan» (a menudo la pantalla del coche solo sirve únicamente como pantalla, y no para ejecutar código) en el equipo de entretenimiento del coche.

3. Airbag ECU. El hardware y la centralita que controla el funcionamiento de los airbag no solo puede estar expuesto a un ataque, sino que además es un elemento crítico en la seguridad de un coche.

4. OBD II. El puerto de datos – una conexión física presente en todos los coches – de nuestro vehículo. Los hackers que «fulminaron» un Jeep Cherokee comenzaron experimentando con un Prius y un sistema malicioso conectado a su puerto OBD.

5. USB. Las conexiones USB de nuestro coche también pueden facilitar un acceso malicioso, que como en el caso anterior requeriría un acceso físico al interior de nuestro coche.

6. Bluetooth. Nuestros coches están «abiertos» permanentemente al exterior mediante el uso de una interfaz inalámbrica Bluetooth. Eso no quiere decir que estemos expuestos, pero sí que el riesgo de que un hacker pueda acceder a nuestro coche rompiendo la seguridad de los protocolos empleados por la conexión Bluetooth existe.

7. Receptor DSRC (V2X). Muy pronto, nuestros coches gozarán de protocolos de conexión inalámbrica que harán que estos estén permanentemente conectados con la infraestructura. Una tecnología que mejorará, y mucho, nuestra seguridad. Pero también un elemento más susceptible de ser atacado.

8. Acceso «manos libres». Se ha demostrado que los sistemas de acceso y arranque sin llave, que nos permiten acceder al coche sin extraer la llave del bolsillo, son susceptibles a ataques. Incluso surgió una recomendación, entre razonable y digna de leyenda urbana, que recomendaba a los usuarios de este tipo de tecnologías guardar sus llaves en la nevera.

9. Apertura remota de puertas. Hoy en día ya es incluso posible, en numerosos modelos (generalmente premium), abrir las puertas sin necesidad de una llave. Basta con tener un teléfono móvil, descargar una aplicación y, por supuesto, las credenciales de usuario del coche que queremos abrir.

10. TPMS. Los sensores de presión de neumáticos también emplean un protocolo de conexión inalámbrico susceptible de ser atacado.

11. La centralita de los sistemas de iluminación, interiores y exteriores.

12. La centralita del motor del coche y la transmisión.

13. Los sistemas de frenado y dirección, que cada vez son más independientes – en tanto pueden funcionar de manera autónoma – y dependientes de lo que sucede a nuestro alrededor – porque ese funcionamiento autónomo se basa en las condiciones que otros sensores exteriores detectan, por ejemplo, un peatón que cruza una calle sin mirar.

14. La centralita de acceso del coche.

15. Otras ayudas a la conducción, como los asistentes de aparcamiento automático, o el control de crucero adaptativo.

Fuente: McAfee | Intel

En Diariomotor: